Кои са водещите мишени на хакерите и защо?

Киберсигурността е по-важна от всякога – с 300,000 разновидности на малуер, създавани всеки ден (по данни на McAfee) и поне една хакерска атака всеки 39 секунди (по данни на A. James Clark School of Engineering), ефектът, който хакерите имат върху съвременното общество, е огромен. Предстоящият курс Compromising Platforms – май 2022 ще те запознае с тънкости и техники, към които прибягват хакерите, за да заобиколят или пробият сигурността на мишената, в която са се прицелили.

За този тип „специалисти“ съществуват няколко апетитни цели, за които ще си поговорим днес – защо са привлекателни и кои са слабостите, които се таргетират. По-подробно ще имаш възможност да ги разгледаш като част от обучението, наред с механизмите за защита.

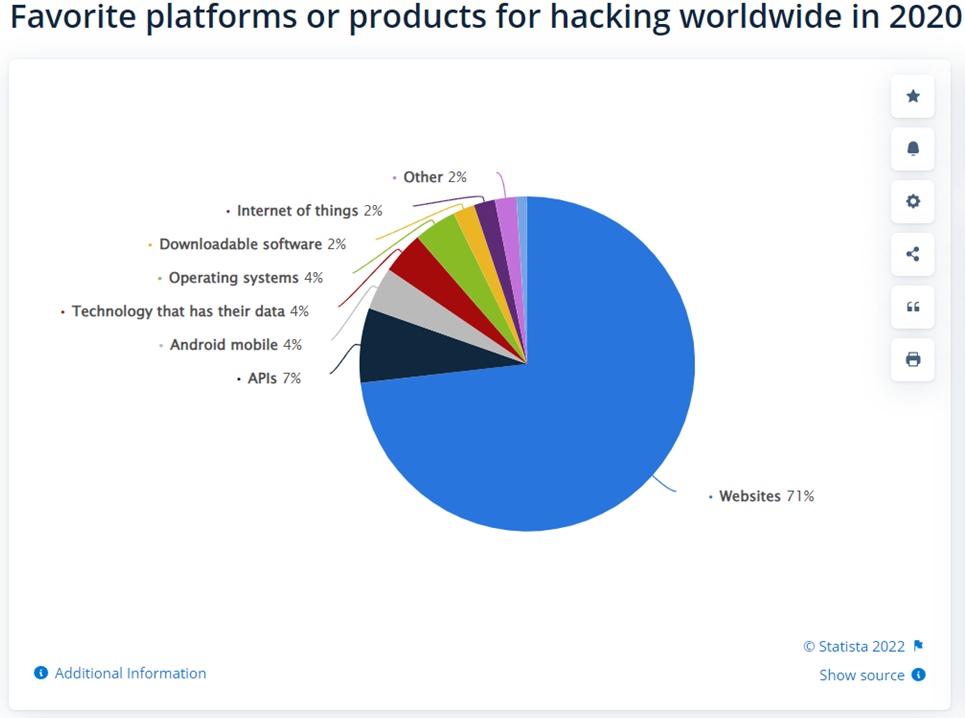

Източник: Statista

Уеб сървъри и водещи слаби места

Уеб сървърите са една от най-приоритетните мишени за хакерите. Подобни атаки осигуряват достъп до чувствителна информация, чувствителни данни, бизнес информация, дават възможност да се наложи контрол върху корпоративна мрежа, да се манипулира frontend-а, както и да се извършват зловредни действия без да бъдат засечени. Сред основните уязвимости, в които се прицелват хакерите, са:

- Непроменени данни за идентификация и достъп;

- Остарял и необновяван софтуер;

- Липсващи или некриптирани HTTP хедъри;

- Лоша или „по подразбиране“ конфигурация на сървърите;

- Наличие на ненужни и неактивни апликации;

- Слабости във frontend-а;

- Уязвими директории и др.

Сканиращи инструменти проверяват за наличието на подобни уязвимости и възможността за тяхното експлоатиране, за да бъде хакнат един уеб сървър.

Уязвимост на уеб апликациите

Уеб апликациите са топ мишена за хакерите по няколко причини – по-лесни са за хакване, нанасят се огромни щети с малко усилия. Затова не е изненадващо, че уеб приложения и сайтове съставляват най-големият процент от платформите, предпочитани за хакване. Те са лицето на всеки бизнес или организация, лесни са за достъп, а същевременно отварят вратата към придобиването на мащабен достъп до критична инфраструктура и ресурси.

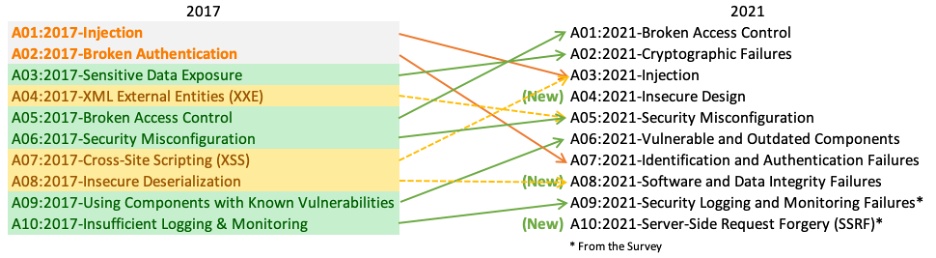

Хакването на уеб приложения има две страни – от една, хакерите получават достъп до данни на компанията, която атакуват. От друга страна, потребителите на това приложение също стават жертва на атаката. Сред най-чувствителни места са формите за въвеждане на информация (injection vulnerability), лошото управление на потребителите, тяхната идентификация и сесии (identification and authentication failures), лошо управление на правата за достъп (broken access control) на различните категории потребителите, например когато един обикновен (а дори и нерегистриран) потребител може да използва функционалности, достъпни на администратори, чрез манипулация на линка за достъп, и т.н.

Източник: OWASP Top10

Тези и още уязвимости, експлоатирани от хакерите по отношение на уеб приложенията, ще разгледаш подробно по време на обучението Compromising Platforms. Наред с тях, ще откриеш и механизми за защита и превенция.

Бази данни

Основният стремеж на хакерите е достъпът до важна и ценна информация. А тя се съхранява именно в базите данни. Затова и са приоритетни мишени за хакерите. Най-често използваният метод за хакване на бази данни е т.нар. SQL инжекция (SQL injection). Това е метод на инжектиране на зловреден SQL код или команди в полетата за въвеждане на данни в уеб страниците. Тези полета са свързани с базата данни, която служи за backend на приложението или сайта и е крайната цел на атаката.

Чрез инжектиране на злонамерен код, иначе безобидни и очаквани запитвания към базата данни, се превръщат в зловредни. Всяка база данни е уязвима към такива атаки, които могат да доведат до кражба на данни, изтриване на информация, неоторизиран достъп и т.н. Други фактори, които компрометират сигурността на базите данни, включват (но не се ограничават до) – данни за достъп „по подразбиране“ (пароли и потребителски имена), лошо управление на правата за достъп, остарял софтуер, пропуски в криптирането на данни, зле защитени резервни копия на базите данни.

Атаките над сървъри, приложения и бази данни водят до огромни финансови щети и загуби, но и също така – до репутационни поражения за жертвата, от която е открадната информацията. Тестването на сигурността и познаването на възможностите на криптографията са в основата на съвременните практики на киберсигурността. С всичко това ще се запознаеш по време на курса Compromising Platforms, затова се запиши от ТУК, ако искаш да надградиш знанията си в областта. Очакваме те!